网络安全防范常识篇(三) 电脑维修与网络维护中的潜在风险与防护要点

在数字化时代,电脑维修与计算机网络的安装、维护不仅是技术操作,更涉及到重要的信息安全环节。无论是个人用户还是企业单位,在寻求外部技术支持时,都可能面临数据泄露、系统被植入恶意程序、硬件被动手脚等风险。了解并规避这些风险,是构筑网络安全防线不可或缺的一环。

一、 电脑维修时需警惕的主要风险

- 数据泄露风险:维修过程中,技术人员不可避免地会接触到硬盘中的文件。个人隐私照片、文档、财务信息、商业机密乃至账户密码等敏感数据,存在被复制、窃取甚至贩卖的风险。

- 恶意软件植入风险:不道德的维修人员可能在系统中植入后门程序、木马病毒或挖矿软件。这些恶意程序会长期潜伏,窃取信息、占用资源或为后续攻击打开通道。

- 硬件“偷梁换柱”风险:尤其对于笔记本电脑或品牌台式机,原装的高价值部件(如内存条、硬盘、显卡等)可能被更换为劣质或二手配件,导致性能下降和潜在故障。

- 密码与账户信息窃取风险:浏览器保存的密码、自动登录的社交软件、邮箱客户端等,都可能成为被窃取的目标,进而危及关联的各类网络账户。

- 维修后遗留访问权限:维修人员为方便远程协助可能开启的远程访问端口或账户,若事后未关闭,将成为严重的安全隐患。

二、 计算机网络安装与维护的核心安全考量

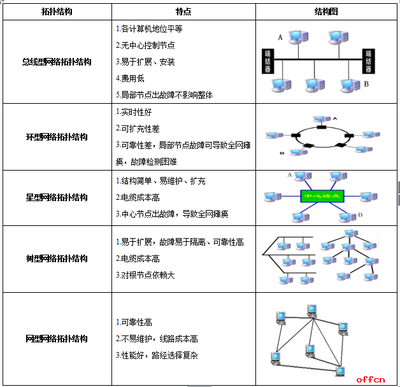

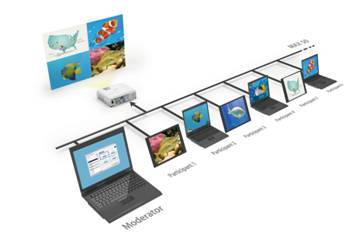

- 网络拓扑与设备安全:不合理的网络结构(如关键服务器直接暴露)会增大攻击面。安装维护时,应遵循最小权限原则,配置好防火墙、路由器的访问控制列表(ACL),关闭不必要的端口和服务。

- 弱密码与默认配置风险:网络设备(如路由器、交换机、NAS)的默认管理员密码和简单密码是黑客最常利用的突破口。安装后必须立即修改为高强度密码,并更新固件。

- 内部威胁与权限管理:在为企业部署或维护网络时,需建立严格的权限分级制度。避免因维护人员拥有过高权限或权限划分不清,导致内部数据被越权访问或误操作破坏。

- 数据传输与存储安全:维护过程中,配置文件的传输、备份数据的存储应采用加密方式,防止在传输链路或存储介质上被截获。

- 供应链攻击风险:安装的网络设备、软件本身可能因供应链问题已预置恶意代码。应尽量从官方或可信渠道获取设备和软件,并对重要设备进行安全审计。

三、 通用防范措施与最佳实践

- 维修前:做好数据隔离与备份

- 数据备份:送修前,务必将重要数据备份到移动硬盘、云盘或其他安全位置。

- 硬盘加密:对全盘或敏感分区进行加密(如使用BitLocker、FileVault),将加密盘送修,即使硬盘被拆卸,数据也无法读取。

- 临时账户:如必须保留系统,可创建一个权限受限的临时账户供维修使用。

- 选择可信渠道:优先选择官方售后、品牌授权维修点或信誉良好的大型连锁维修机构,并签订简单的保密协议。

- 维修中:进行必要监督与沟通

- 现场监督:如条件允许,尽量在现场监督维修过程。

- 明确维修范围:与维修人员明确沟通,仅限解决已确认的故障,避免其随意查看、拷贝与故障无关的文件。

- 维修后:进行安全验收与清理

- 检查系统账户:仔细检查系统账户列表,删除维修期间创建的未知账户。

- 扫描恶意软件:使用可靠的杀毒软件及安全工具对全盘进行扫描。

- 更改密码:立即更改所有在该电脑上登录过的主要账户密码,特别是银行、邮箱、社交账号等。

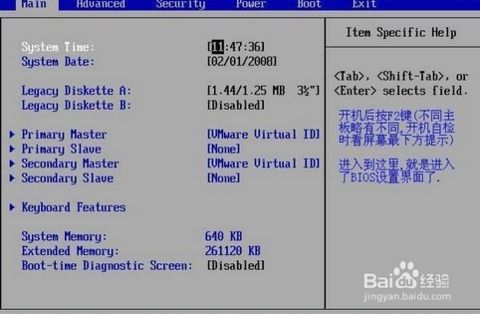

- 检查硬件与配置:核对主要硬件型号是否与之前一致,检查网络共享、远程访问等设置是否已恢复安全状态。

- 网络维护的持续性安全

- 文档与变更管理:详细记录网络拓扑、设备配置、账号权限的每一次变更,便于审计和追溯。

- 最小化权限原则:为每一位维护人员和内部用户分配其工作所需的最小权限。

- 定期安全审计:定期对网络设备进行漏洞扫描、日志审查和安全评估。

- 物理安全:确保核心网络设备(如服务器、主交换机)存放在可上锁的机柜或机房内,防止未经授权的物理接触。

****

电脑与网络的维修维护,是信息安全链条中容易被忽视的“薄弱环节”。将安全意识贯穿于技术服务的全过程,通过事前预防、事中监督、事后核查的组合策略,能有效将风险降至最低。对于企业和组织而言,建立规范的IT服务管理制度,选择有资质、守信誉的第三方服务商,并加强对内部员工的安全教育,是构建全面网络安全体系的坚实基础。

如若转载,请注明出处:http://www.tuigeke.com/product/4.html

更新时间:2026-05-20 01:35:39